- 15,500 个域名被积极用于实施秘密人工智能投资骗局

- 伪装可确保有害内容仅向目标受害者显示

- 商业跟踪软件允许网络犯罪分子在不构建基础设施的情况下扩大业务范围

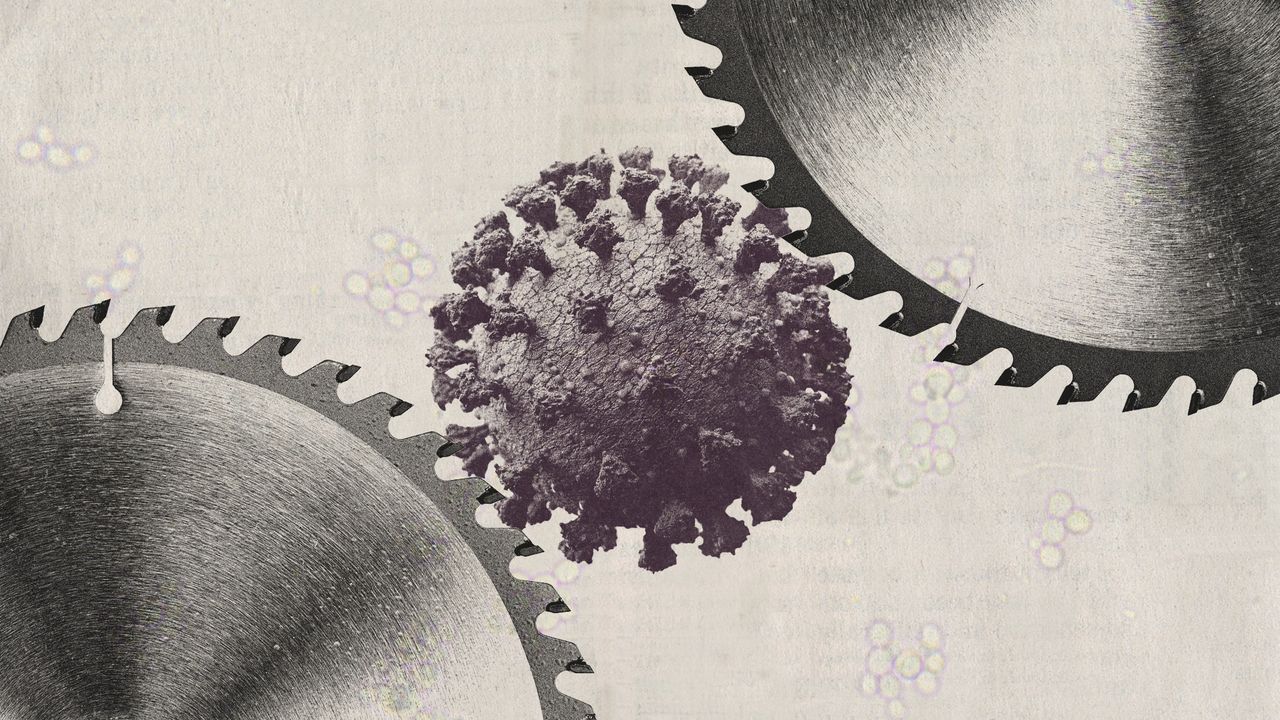

伪装技术已从一种辅助策略转变为网络犯罪基础设施的核心层,商业工具现已广泛嵌入大规模网络犯罪行动中。

Infoblox 和 Confiant 对恶意活动进行了四个月的分析,发现了大约 15,500 个与恶意跟踪器部署相关的域。

这些域路由来自受感染网站、垃圾邮件、社交媒体渠道和在线广告生态系统的流量。

文章继续如下

威胁行为者使用商业跟踪软件来扩大规模

许多威胁参与者不是构建定制系统,而是依赖已经大规模执行过滤、路由和活动管理功能的商业跟踪软件。

这些域不仅托管诈骗,还通过绕过安全扫描仪的隐秘技术隐藏诈骗,仅向目标受害者显示有害内容,同时向其他人显示良性页面。

伪装通过流量传输系统进行操作,该系统在确定显示哪些内容之前,使用位置、设备类型和推荐源等特征过滤访问者。

这使得运营商能够避免广告限制,同时细化最终看到诈骗内容的受众。

该研究将伪装描述为“现代网络犯罪的一个基本模块”,展示了它已多么深入地融入到这些行动中。

这使得威胁行为者不仅可以保护基础设施免受防御者的侵害,还可以免受试图劫持操作的竞争对手团体的侵害。

这些领域中最大的活动是投资诈骗,明确强调以人工智能为主题的叙述是主要吸引力。

页面经常使用“智能人工智能交易技术”或“智能交易解决方案”等短语来宣传自动交易平台,并经常与一致且异常高的回报相结合。

在许多情况下,深度伪造图像和捏造的媒体内容被用来增强可信度并营造紧迫感。

此外,通用人工智能工具还被用来以编程方式生成大量活动内容。

它包括标题、促销文案和视觉资产,可以以最小的变化跨多个领域部署。

其结果是一个可扩展的内容管道,支持跨语言和地区的快速活动扩展,而无需大量的手动工作。

尽管研究人员和跟踪器运营商进行了域名报告和帐户暂停,但该活动几乎没有放缓的迹象。

运营商继续轮换域并以最小的更改重复使用相同的基础设施,从而使活动在中断后能够快速恢复。

小窗口内的数千个活动域指向持续且持续的活动,而不是孤立的事件。

端点安全系统通常很难检测到这些活动,因为隐藏内容只有在满足特定条件后才会暴露。

防火墙 当流量通过合法的广告和网络渠道路由时,控制措施提供的覆盖范围有限。

恶意软件清除工作仍然是被动的,因为损害通常只有在受害者已经通过这些交付路径进入之后才会发生。

这些限制意味着标准安全性无法阻止这些攻击,并且隐藏和跟踪器滥用的风险仍然很高。

在 Google 新闻上关注 TechRadar 和 将我们添加为最喜欢的来源 在您的动态中获取我们的专家新闻、评论和意见。一定要点击关注按钮!

是的,你也可以 在 TikTok 上关注 TechRadar 以视频形式获取新闻、评论、拆箱,并定期从我们这里获取更新 WhatsApp 非常。

Leave a Reply